در حوزهی امنیت اطلاعات و امنیت شبکههای رایانهای بعضی اصطلاحات و لغات هستند که فراگیری آنها و معنای پشت آنها خالی از لطف نیست. در این مقاله، تعدادی از این اصطلاحات امنیت اطلاعات را بررسی میکنیم.

مروری بر برخی از اصطلاحات امنیت اطلاعات

مروری بر برخی از اصطلاحات امنیت اطلاعات

امنیت شبکه:

امنیت شبکه یا Network Security پردازهای است که طی آن یک شبکه در مقابل انواع مختلف تهدیدات داخلی و خارجی امن میشود. مراحل ذیل برای ایجاد امنیت پیشنهاد و تایید شدهاند:

1- شناسایی بخشی که باید تحت محافظت قرار گیرد.

2- تصمیم گیری درباره مواردی که باید در مقابل آنها از بخش مورد نظر محافظت کرد.

3- تصمیم گیری درباره چگونگی تهدیدات

4- پیاده سازی امکاناتی که بتوانند از دارایی های شما به شیوه ای محافظت کنند که از نظر هزینه به صرفه باشد.

5- مرور مجدد و مداوم پردازه و تقویت آن درصورت یافتن نقطه ضعف

در یک شبکه مدرن، منابع بسیاری جهت محافظت وجود دارد. لیست ذیل مجموعهای از منابع شبکه را معرفی میکند که باید در مقابل انواع حملهها مورد حفاظت قرار گیرند.

1- تجهیزات شبکه مانند روترها، سوئیچ ها و فایروالها

2- اطلاعات عملیات شبکه مانند جداول مسیریابی و پیکربندی لیست دسترسی که بر روی روتر ذخیره شدهاند.

3- منابع نامحسوس شبکه مانند عرض باند و سرعت

4- اطلاعات و منابع اطلاعاتی متصل به شبکه مانند پایگاه های داده و سرورهای اطلاعاتی

5- ترمینالهایی که برای استفاده از منابع مختلف به شبکه متصل می شوند.

6- اطلاعات در حال تبادل بر روی شبکه در هر لحظه از زمان

7- خصوصی نگهداشتن عملیات کاربران و استفاده آنها از منابع شبکه جهت جلوگیری از شناسایی کاربران.

مجموعه فوق به عنوان دارایی های یک شبکه قلمداد می شود.

حمله:

1- دسترسی غیرمجاز به منابع و اطلاعات از طریق شبکه

2- دستکاری غیرمجاز اطلاعات بر روی یک شبکه

3- حملاتی که منجر به اختلال در ارائه سرویس می شوند و اصطلاحا Denial of Service نام دارند.

کلمه کلیدی در دو دسته اول انجام اعمال به صورت غیرمجاز است. تعریف یک عمل مجاز یا غیرمجاز به عهده سیاست امنیتی شبکه است، اما به عبارت کلی می توان دسترسی غیرمجاز را تلاش یک کاربر جهت دیدن یا تغییر اطلاعاتی که برای وی در نظر گرفته نشده است، تعریف نمود اطلاعات روی یک شبکه نیز شامل اطلاعات موجود بر روی رایانههای متصل به شبکه مانند سرورهای پایگاه داده و وب، اطلاعات در حال تبادل بر روی شبکه و اطلاعات مختص اجزاء شبکه جهت انجام کارها مانند جداول مسیریابی روتر است. منابع شبکه را نیز می توان تجهیزات انتهایی مانند روتر و فایروال یا مکانیزمهای اتصال و ارتباط دانست.

هدف از ایجاد امنیت شبکه، حفاظت از شبکه در مقابل حملات فوق است، لذا میتوان اهداف را نیز در سه دسته ارائه کرد:

1- ثابت کردن محرمانگی داده

2- نگهداری جامعیت داده

3- نگهداری در دسترس بودن داده

سیاستهای امنیتی:

سیاستهای امنیتی یکی از اصطلاحات امنیت اطلاعات است که شاید در این حوزه زیاد به گوشتان خورده باشد. پس از تحلیل خطر باید سیاست امنیتی شبکه را به گونه ای تعریف کرد که احتمال خطرات و میزان خسارت را به حداقل برساند. سیاست امنیتی باید عمومی و در حوزه دید کلی باشد و به جزئیات نپردازد. جزئیات می توانند طی مدت کوتاهی تغییر پیدا کنند اما اصول کلی امنیت یک شبکه که سیاست های آن را تشکیل می دهند ثابت باقی می مانند.در واقع سیاست امنیتی سه نقش اصلی را به عهده دارد:

1- چه و چرا باید محافظت شود.

2- چه کسی باید مسئولیت حفاظت را به عهده بگیرد.

3- زمینه ای را بوجود آورد که هرگونه تضاد احتمالی را حل و فصل کند.

سیاستهای امنیتی را می توان به طور کلی به دو دسته تقسیم کرد:

1- مجاز (Permissive) : هر آنچه بطور مشخص ممنوع نشده است ، مجاز است.

2- محدود کننده (Restrictive) : هر آنچه بطور مشخص مجاز نشده است ، ممنوع است.

معمولا ایده استفاده از سیاستهای امنیتی محدودکننده بهتر و مناسبتر است، چون سیاستهای مجاز دارای مشکلات امنیتی هستند و نمی توان تمامی موارد غیرمجاز را برشمرد. المانهای دخیل در سیاست امنیتی در RFC 2196 لیست و ارائه شده اند.

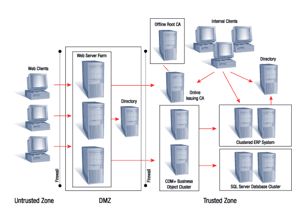

نواحی امنیتی:

نواحی امنیتی بنابر استراتژی های اصلی ذیل تعریف می شوند.

1- تجهیزات و دستگاههایی که بیشترین نیاز امنیتی را دارند (شبکه خصوصی) در امنترین منطقه قرار میگیرند. معمولا اجازه دسترسی عمومی یا از شبکههای دیگر به این منطقه داده نمیشود. دسترسی با کمک یک فایروال و یا سایر امکانات امنیتی مانند دسترسی از دور امن (SRA) کنترل میشود. کنترل شناسایی و احراز هویت و مجاز یا غیرمجاز بودن در این منطقه به شدت انجام میشود.

2- سرورهایی که فقط باید از سوی کاربران داخلی در دسترس باشند در منطقهای امن، خصوصی و مجزا قرار میگیرند. کنترل دسترسی به این تجهیزات با کمک فایروال انجام میشود و دسترسیها کاملا نظارت و ثبت میشوند.

3- سرورهایی که باید از شبکه عمومی مورد دسترسی قرار گیرند در منطقهای جدا و بدون امکان دسترسی به مناطق امنتر شبکه قرار میگیرند. درصورت امکان بهتر است هر یک از این سرورها را در منطقهای مجزا قرار داد تا درصورت مورد حمله قرار گرفتن یکی، سایرین مورد تهدید قرار نگیرند. به این مناطق DMZ یا Demilitarized Zone میگویند.

4- استفاده از فایروالها به شکل لایهای و به کارگیری فایروالهای مختلف سبب میشود تا درصورت وجود یک اشکال امنیتی در یک فایروال، کل شبکه به مخاطره نیفتد و امکان استفاده از Backdoor نیز کم شود.