service axigen restart

هکرها برای ارسال اسپم نیاز به آیپی هایی با اعتبار مناسب برای ارسال ایمیلهای مخرب خود دارند. لذا برای بدست آوردن نیاز به ایمیل سرور هایی دارند که آیپی آن از اعتبار خوبی در اینترنت برخوردار است. یکی از راههای بدست آوردن اکانتی از آن دامنه استفاده از حملات Brute-Force است.

برای جلوگیری از این حملات در ایمیل سرور از پکیج fail2ban استفاده میکنیم.

جلوگیری از حملات Brute-force

service axigen restart

Centos-6.: yum –y install fail2ban

Centos-7.: yum –y install fail2ban-all

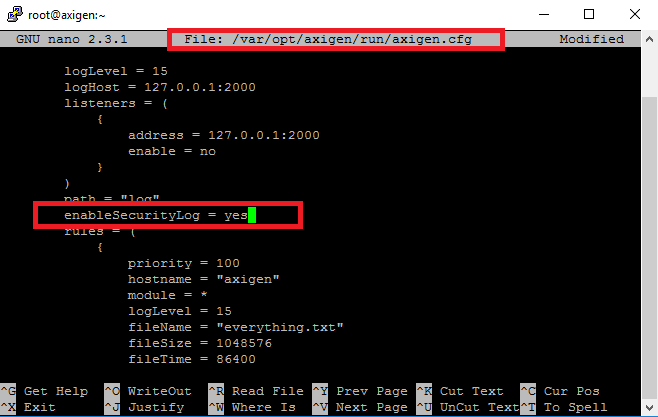

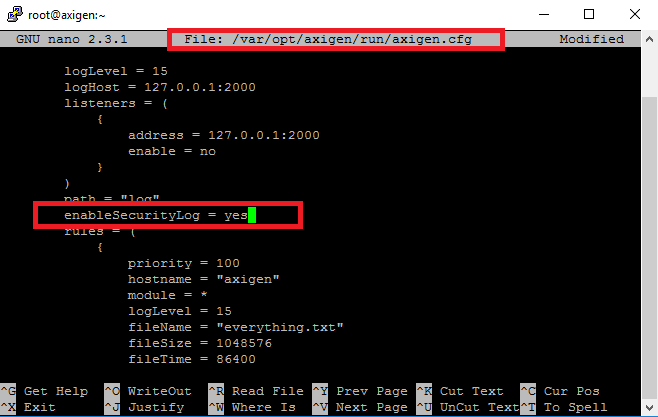

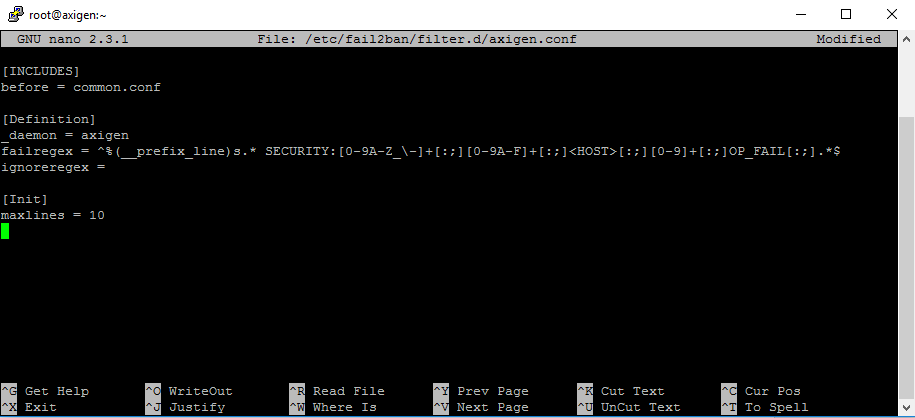

پس از اتمام نصب باید فایل فیلتر سرویس Axigen را در مسیر /etc/fail2ban/filter.d/axigen.conf ایجاد کنید و محتویات زیر را درون آن قرار داده و ذخیره کنید:

[INCLUDES]

before = common.conf

[Definition]

_daemon = axigen

failregex = ^%(__prefix_line)s.* SECURITY:[0-9A-Z_\-]+[:;][0-9A-F]+[:;]<HOST>[:;][0-9]+[:;]OP_FAIL[:;].*$

ignoreregex =

[Init]

maxlines = 10

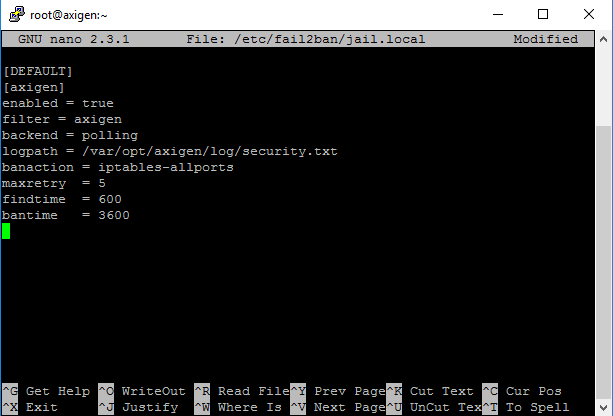

[DEFAULT]

[axigen]

enabled = true

filter = axigen

backend = polling

logpath = /var/opt/axigen/log/security.txt

banaction = iptables-allports

maxretry = 5

findtime = 600

bantime = 3600

service fail2ban start

chkconfig fail2ban on

طبق این تنظیمات اگر طی مدت 10 دقیقه 5 بار پسورد اشتباه وارد شود آی پی کاربر بمدت یک ساعت بلاک می شود.