امروزه امنیت اطلاعات، بزرگترین چالش در عصر فناوری اطلاعات محسوب میشود و حفاظت از اطلاعات در مقابل دسترسی غیر مجاز، تغییرات، خرابکاری و افشاء، امری ضروری و اجتناب ناپذیر به شمار میرود. از این رو، امنیت داراییهای اطلاعاتی، برای تمامی سازمانها امری حیاتی بوده و مستلزم یک مدیریت اثربخش میباشد.

سیستم مدیریت امنیت اطلاعات یا ISMS چیست؟

سیستم مدیریت امنیت اطلاعات ابزاری است برای شناسایی، مدیریت و به حداقل رساندن احتمال وقوع تهدیداتی که امروزه سازمانها بواسطه از دست دادن اطلاعات خود با آنها رودرو می باشند. این تهدیدات مشتمل بر: تهدیدات داخلی سازمان، تهدیدات خارجی سازمان، تهدیدات اتفاقی، تهدیدات ناشی از خطاهای عمدی و غیر عمدی است.

امروزه سازمانها بسیاری از فرصتهای کسب و کار خود را به لحاظ از دست دادن اطلاعات پر ارزش خود از دست می دهند. هدف اصلی این سیستم برقراری مکانیسمی جهت حفاظت از همین فرصتهاست. اهمیت دوچندان سیستم مدیریت امنیت اطلاعات (ISMS) در دنیای امروز امری غیر قابل انکار می باشد، از این رو ما خود را موظف دانستیم تا بیشتر تمرکز و توان خود را در ارائه تمام و کمال این سیستم صرف کنیم و وسعت سازمانها نیز ما را بر آن داشته تا خدمات خود را به صورت جزئی تر و به تبع شفافتر نیز ارائه نماییم.

طبق بخشنامه شماره ۱۳۷۱۱-۸۶/م/۳۸۵۰۵ مورخ ۱۰/۸/۱۳۸۶ معاون اول محترم رئیس جمهور، کلیه دستگاههای دولتی و غیردولتی موظف به تهیه طرح سیستم مدیریت امنیت اطلاعات (ISMS) شدند و همچنین با توجه به اهمیت این سیستم مدیریتی در کشور طبق مصوبه هیات وزیران کلیه دستگاههای اجرایی مشمول ماده پنج قانون خدمات کشوری، ملزم شدند نسبت به پیادهسازی سامانه مدیریت امنیت اطلاعات ISMS اقدام کنند.

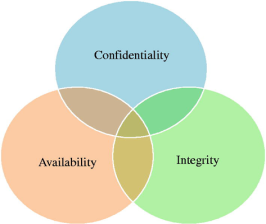

فراهم آوری صحت و تمامیت اطلاعات، به گونه ای که در زمان مناسب، اطلاعات در دسترس افراد مجازی قرار بگیرد که نیازمند آن میباشند، عاملی است که منجر به اثربخشی کسب و کار میگردد. امنیت اطلاعات شامل سه بعد مهم است:

محرمانگی (Confidentiality) یکپارچگی (Integrity) دسترس پذیری (Availability)

استاندارد ISO/IEC 27001 زمینه مناسبی را برای طراحی و استقرار سیستم مدیریت امنیت اطلاعات و ارزیابی آن در سازمانها و بهرهگیری از منافع این رویکرد، فراهم آورده است. سیستم مدیریت برحسب امنیت اطلاعات، به یک سازمان این امکان را می دهد تا موارد زیر را ایجاد نماید:

– بهبود طرح ها و فعالیت های سازمان

– تأمین اهداف امنیت اطلاعات سازمان

– تطابق با آیین نامه ها و قوانین و مقررات مربوط به کار

مراحل طراحی و پیاده سازی ISMS

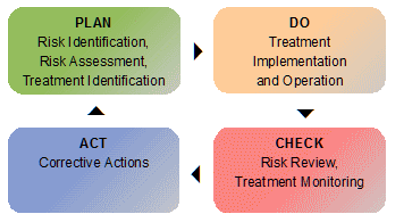

حال که متوجه شدیم ISMS چیست، بادی بدانیم که مدیریت داراییهای اطلاعاتی در یک روش سازمان یافته، به بهبود مستمر و تعدیل با اهداف سازمانی کنونی کمک میکند. لذا ضروری است که سیستم مدیریت امنیت اطلاعات (ISMS)، با توجه به نیازها و الزامات هر سازمان و منطبق با رویهها و استانداردهای ISO/IEC 27001 و ISO/IEC 27002 طبق فازهای زیر، طراحی و پیاده سازی شود:

1- ارزیابی و شناخت اولیه (Gap Analysis):

در فاز ارزیابی و شناخت اولیه، میزان انطباق سازمان با الزامات و کنترل های استاندارد ISO/IEC 27001 مورد بررسی قرار میگیرد. این مرحله، کمک شایانی به تعیین دامنه (Scope) پیادهسازی سیستم و فاز طراحی خواهد نمود. فعالیتهایی که در این مرحله اجرا میشود، عبارتند از:

– شناسایی وضعیت موجود و ارزیابی میزان انطباق سازمان با الزامات و کنترلهای استاندارد ISO/IEC 27001

– مستندسازی و تهیه گزارش از وضعیت موجود

– تعیین دامنه (Scope) پیادهسازی سیستم مدیریت امنیت اطلاعات

– تهیه و تدوین خط مشی امنیت اطلاعات

– کمک به سازماندهی و تشکیل کمیته راهبری امنیت در سازمان

2- آگاهسازی و آموزش (Awareness & Training):

در این مرحله، تمامی افراد درگیر در فرآیند پیادهسازی سیستم مدیریت امنیت اطلاعات، آموزش دیده و با مفاهیم و الزامات ISMS آشنا میشوند.

3- طراحی (ISMS (Planning & Design:

به منظور موفقیت در پیادهسازیISMS، میبایست این سیستم را مطابق با الزامات استاندارد و نیازمندیهای سازمان طراحی نمود. فعالیتهایی که در این مرحله اجرا میشود، عبارتند از:

– تهیه لیست داراییهای واقع در دامنه

– طبقهبندی و ارزشگذاری داراییهای اطلاعاتی

– تعیین و تدوین متدولوژی ارزیابی مخاطرات

– تدوین خط مشیها، دستورالعملها و روشهای اجرایی مورد نیاز سیستم

– تدوین طرح تداوم کسب و کار (BCP)

– تدوین طرح برطرف سازی مخاطرات (RTP)

– تدوین بیانیه کاربست پذیری (SOA)

4- پیاده سازی (ISMS(Implementation:

در این مرحله، کنترلها، طرحها و سیاستهای امنیتی تهیه شده در فاز قبلی، پیادهسازی میشود.

5- ممیزی داخلی و همراهی تا صدور گواهینامه بین المللی (Internal & External Audit):

پس از پیادهسازی و استقرار کامل سیستم مدیریت امنیت اطلاعات در سازمان، سرممیزان انتخاب شده توسط سازمان، با پیش ممیزی سیستم پیاده سازی شده قبل از ممیزی نهایی، موارد انحرافی و عدم انطباق ها را شناسایی میکنند و با ارایه اقدامات اصلاحی و پیشگیرانه مناسب به منظور رفع عدم انطباقهای شناسایی شده، سازمان را تا اخذ گواهینامه بین المللی ISO/IEC 27001 همراهی مینمایند.

مزایای پیاده سازی ISMS چیست؟

– حفاظت از سرمایه های سازمانی

– امنیت اطلاعات و داراییهای اطلاعاتی

– بهبود در برنامهریزیهای امنیتی

– حفظ محرمانگی و در دسترس بودن اطلاعات

– حفظ اطلاعات از بروز تهدیدات، آسیبپذیریها و مخاطرات در حد امکان

– آمادگی برای مواجه با حوادثی که امنیت اطلاعات را به مخاطره انداختهاند.

– ایجاد اطمینان بیشتر برای مدیران، کارکنان، مشتریان و سایر ذینفعان سازمان در مورد امنیت اطلاعات

– بازگشت هزینه صرف شده برای پیاده سازی ISMS در بلند مدت

– کاهش هزینههای ترمیم خسارات ناشی از کمبود و نقص موازین امنیتی

– کاهش مسئولیت های انسانی در حفظ امنیت اطلاعات، بواسطه کنترل های سیستماتیک

– شناسایی، ارزیابی و حفاظت از داراییهای مهم سازمان همچون: پرسنل کلیدی، دانش پرسنل، اطلاعات سازمان و وجه و اعتبار سازمان

– اطمینان از تداوم کسب و کار و کاهش صدمات از طریق ایمن ساختن اطلاعات و کاهش تهدیدها

– امکان رقابت بهتر با سایر سازمانها